Как работает криптоджекинг

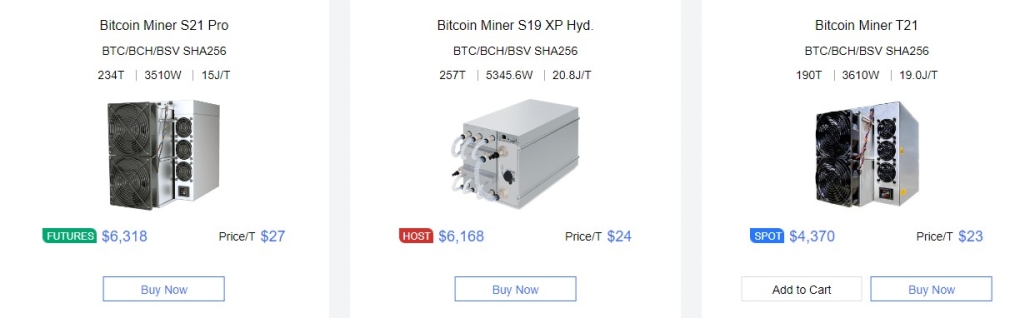

Для работы блокчейн-сетей необходимы ресурсы: 1) Вычислительные мощности. Например, стоимость современных майнеров составляет приблизительно $4,000-6,000.

По мере того как криптовалюты становились популярными, рос интерес и к теме криптоджекинга.

Для злоумышленника в этом вопросе важна масштабность. Установка вредоносного кода на среднестатистический компьютер со встроенной видеокартой не принесет прибыли, но заражение большого количества устройств позволит компенсировать затраченные усилия благодаря полученной криптовалюте.

Примеры криптоджекинга

- В 2018 году злоумышленники установили вредоносный код на страницы Los Angeles Times.

- В феврале 2018 года было обнаружено, что Tesla Inc. стала жертвой криптоджекинга.

- В 2019 году программы, которые использовали криптоджекинг, были найдены в Microsoft Store.

Код мог встраиваться в веб-сайты и приложения (в том числе – и хакерами), как рекламное объявление. Активация кода позволяла использовать процессор посетителя веб-сайта для майнинга криптовалюты, пока пользователь потреблял контент – при этом владелец сайта или приложения получал процент от добытых монет Monero. Выбор Monero для майнинга не случаен. Этот блокчейн использует технологии повышения конфиденциальности для сокрытия транзакций с целью достижения анонимности. Интересно, что настоящая личность одного из главных создателей Monero неизвестна. Как и личность создателя Биткоина Сатоши Накамото.

Криптоджекинг. Законно ли это?

Нет. Обычно криптоджекинг – это незаконный заработок, из-за несанкционированного майнинга криптовалют, о чем мы подробно рассказали выше. При этом майнинг криптовалют на устройствах пользователей может быть добровольным, а иногда – и полезным. Например:- Монетизация контента. Посетитель веб-сайта (игры) разрешает майнинг криптовалюты на своем устройстве, обеспечивая взаимную выгоду: пользователь получает интересный контент, а создатель использует вычислительные мощности для майнинга. После завершения использования контента майнинг прекращается, мотивируя создателя разрабатывать привлекательный контент для удержания пользователей.

- Установка программ для майнинга. Примером может быть сервис NiceHash, который позволяет устанавливать пользователям программное обеспечение для законного майнинга криптовалют.

Однако, как только пользователь перестает добровольно разрешать использование своего устройства для майнинга, начинается криптоджекинг.

Как код криптоджекинга попадает на устройства?

Код, захватывающий ресурсы устройства, может попасть несколькими способами:- Веб-браузеры. Вредоносные скрипты могут быть внедрены на веб-сайты. Когда пользователь посещает такой сайт, скрипт запускается и использует ресурсы устройства для скрытого майнинга криптовалюты.

- Загрузки. Пользователь может случайно скачать и установить вредоносное ПО, замаскированное под легитимное приложение или файл. Это может произойти через фишинг или загрузки с ненадежных источников.

- Мобильные приложения. Злоумышленники могут создать или модифицировать мобильные приложения, которые при установке начинают использовать ресурсы устройства для майнинга криптовалюты. Такие приложения могут появляться даже в официальных магазинах, хотя это случается реже из-за усилий по их удалению.

Угрозы криптоджекинга:

- Износ устройств. Постоянная высокая нагрузка и перегрев могут сократить срок службы устройства.

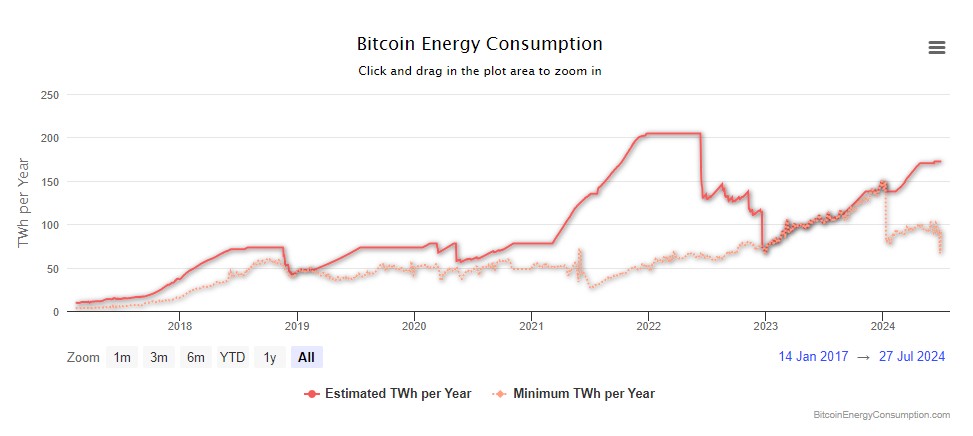

- Счета за энергию. Повышенное энергопотребление приводит к увеличению счетов за электричество.

- Снижение производительности. Зараженное устройство работает медленнее.

- Безопасность данных. Вредоносное ПО может открыть доступ злоумышленникам к твоим личным данным.

Признаки, что твое устройство заражено:

- Заметное снижение производительности;

- Перегрев устройства;

- Зависания из-за нехватки доступной вычислительной мощности;

- Неожиданный рост счетов на электроэнергию или быстрая разрядка телефона.

Как не стать жертвой?

Чтобы защититься от криптоджекинга:- Используй антивирусное ПО. Также регулярно обновляй операционную систему и все приложения для поиска и устранения уязвимостей.

- Рассмотри блокировку скриптов и рекламу в браузере. Установи расширения для браузера, такие как NoScript, MinerBlock или блокировщики рекламы, которые предотвращают выполнение вредоносных скриптов и рекламы, часто используемых для криптоджекинга.

- Будь осторожен с загрузками и приложениями. Скачивай программное обеспечение и файлы только с официальных и проверенных источников. Проверяй разрешения, запрашиваемые мобильными приложениями, проверяй отзывы пользователей, не устанавливай ненужных приложений.

Выводы

Криптоджекинг становится возможным из-за трех факторов:- Изобретательность и стремление злоумышленников завладеть вычислительными ресурсами чужих устройств.

- Рост стоимости криптовалют, привлекающий потенциальной прибылью от майнинга.

- Невнимательность и беспечность пользователей.

- DOM Levels, профили рынка и другие индикаторы;

- ATAS Smart DOM, ATAS Smart Tape;

- тренажер для трейдера Market Replay;

- произвольные таймфреймы, гибкие настройки и многое другое.

После установки ATAS автоматически активируется бесплатный тариф START — тебе будут доступны торговля криптовалютами, а также базовый функционал платформы. Ты можешь пользоваться им сколько посчитаешь нужным, пока не решишь перейти на более продвинутый тарифный план, чтобы расширить доступ к инструментам ATAS. Кроме того, в любой момент ты можешь активировать Free Trial — 14 дней бесплатного доступа к полному функционалу платформы, которые помогут оценить преимущества старших тарифов и принять взвешенное решение о покупке.

Не пропусти следующую статью в нашем блоге. Подписывайся на Youtube-канал, Facebook, Instagram, Telegram или X, где мы публикуем последние новости ATAS. Делись лайфхаками и обращайся за советами к другим трейдерам в Telegram-чате @ATAS_Обсуждения.

Информация в этой статье не может быть воспринята как призыв к инвестированию или покупке/продаже какого-либо актива на бирже. Все рассмотренные в статье ситуации описаны с целью ознакомления с функционалом и преимуществами платформы ATAS.